Համակարգչային վիրուսները սովորական ծրագրեր են, ստեղծված ծրագրավորողների կողմից, որոնք կարող է կառավարել միայն ստեղծողը: Հիմա շատ են տարածված տրոյական(trojan), թենգա(tengaWin32), չերվ(червь) տեսակներին պատկանող վիրուսները: Շատ է օգտագործվում տրոյական ագենտ տեսակին պատկանող վիրուսները, որոնք օգտագործվում են այլ համակարգիչներ կառավարելու, տվյալներ գողանալու, բրաուսերներից գաղտնաբառեր գողանալու, ուրիշ համակարգչի մասին մանրամասների տեղեկացում, թե որ հասցեում է տեղադրված Windows, Sistem32 և այլ կարևոր թղթապանակներ: Վիրուսները հիմնականում կցում են explorer.exe ֆայլին, որը ապահովում է համակարգչի աշխատանքային սեղանը, այսինքն՝ միանում է համակարգչի հետ, սրանից հետևում է, որ վիրուսը նույնպես միանում է ամեն անգամ համակարգիչը միացնելուց: Նման դեպքում հակավիրուսը արգելափակում է վիրուսին, այսինքն՝ արդեն explorer.exe-ի աշխատանքը ու համակարգիչը միանալուց այլևս չի երևում էկրանին տեղադրված նշանները ու Start մոնյուն: Նման դեպքեր երևի բոլորիդ մոտ էլ պատահել է, որ համակարգչի էկրանից անհետանում է ամեն ինչ:

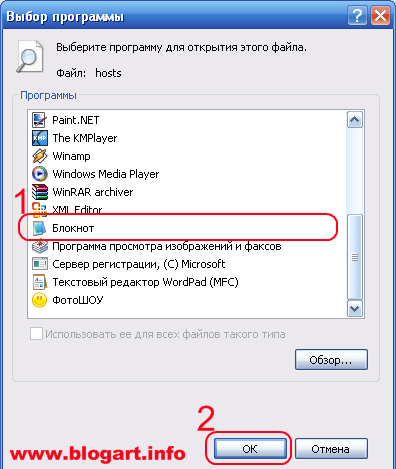

Վիրուսը, համակարգչի մեջ ընկնելուց, առաջինը շատ մեծ արագությամբ արգելափակում է հակավիրուսի թարմացման սերվերների հասցեները, որ հակավիրուսը չհասցնի արգելափակել այն: Այսինքն` մտնում է C:WINDOWSsystem32driversetc հասցեում գտնվող hosts ֆայլի մեջ: Մտեք Мой компьютер և հասցեի դաշտում (նկ.1) գրեք C:WINDOWSsystem32driversetchosts հասցեն, սեղմեք Enter կոճակը ու բացվածում (նկ.2) նշեք Блокнот(Notepad) և սեղմեք OK կոճակը:

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a # symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

127.0.0.1 ids.kаspеrsky-labs.com

127.0.0.1 kаspеrsky.com

127.0.0.1 kаspеrsky-labs.com

127.0.0.1 liveupdate.symаntеc.com

127.0.0.1 liveupdate.symаntеcliveupdate.com

127.0.0.1 www.symаntеc.com

127.0.0.1 updаtе.symаntеc.com

127.0.0.1 updаtеs.symаntеc.com

127.0.0.1 updаtеs1.kаspеrsky-labs.com

127.0.0.1 updаtеs1.kаspеrsky-labs.com

127.0.0.1 updаtеs2.kаspеrsky-labs.com

Վիրուսը, համակարգչի մեջ ընկնելուց, առաջինը շատ մեծ արագությամբ արգելափակում է հակավիրուսի թարմացման սերվերների հասցեները, որ հակավիրուսը չհասցնի արգելափակել այն: Այսինքն` մտնում է C:WINDOWSsystem32driversetc հասցեում գտնվող hosts ֆայլի մեջ: Մտեք Мой компьютер և հասցեի դաշտում (նկ.1) գրեք C:WINDOWSsystem32driversetchosts հասցեն, սեղմեք Enter կոճակը ու բացվածում (նկ.2) նշեք Блокнот(Notepad) և սեղմեք OK կոճակը:

Նկ.1

Նկ.2

Մտնելուց հետո կտեսնեք հետևյալը`

# Copyright (c) 1993-1999 Microsoft Corp.#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a # symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

127.0.0.1 localhost

Իսկ 127.0.0.1 localhost-ից հենո գրված կլինի հակավիրուսի թարմացման սերվերների հասցեները հետևյալ կերպ 127.0.0.1 կոդը և հասցեն`

127.0.0.1 ftp.kаspеrskylab.ru127.0.0.1 ids.kаspеrsky-labs.com

127.0.0.1 kаspеrsky.com

127.0.0.1 kаspеrsky-labs.com

127.0.0.1 liveupdate.symаntеc.com

127.0.0.1 liveupdate.symаntеcliveupdate.com

127.0.0.1 www.symаntеc.com

127.0.0.1 updаtе.symаntеc.com

127.0.0.1 updаtеs.symаntеc.com

127.0.0.1 updаtеs1.kаspеrsky-labs.com

127.0.0.1 updаtеs1.kаspеrsky-labs.com

127.0.0.1 updаtеs2.kаspеrsky-labs.com

127.0.0.1 updаtеs3.kаspеrsky-labs.com

Համակարգիչը այլևս չի կարողանա մտնել այդ հասցեն, որ ներբեռնի համապատասխան թարմացումները: Այսինքն վիրուսը արդեն ամենակարևոր քայլը արեց ու կիսով չափ արգելափակեց հակավիրուսի աշխատանքը: Այս գործողությունից հետո նոր վիրուսը անցնում է իր բուն գործին ինչի համար, որ պատրաստվել է:

Նման դեպքերում, եթե զգում եք, որ հակավիրուսը չի թարմանում կամ ձեր համակարգիչը որևէ կայք չի կարող մտնել ապա մտեք նշված hosts ֆալը և 127.0.0.1 localhost կոդից ներքև բոլոր գրվածները ջնջեք ու փակեք պահպանելով: Հետո դատարկեք աղբարկղը(Корзина)-ն հետո համակագիչը անջատեք ու նորից միացրեք և վերջ դուք հաղթեցիք վիրուսին այլ ոչ, թե վիրուսը ձեզ:

Հիմա շատ են տարածված սոց. կայքերի վիրուսները պատրաստում են ծրագրի, որ իբր, թե դրանով օրինակ odnoklassniki.ru կայքում կարող եք անվճար նվեր անել ու այլ վճարովի ծառայությունները անվճար անել: Դուք բացելուվ այդպիսի ծրագրերը ոչինչ էլ չեք ստանում այլ վերևում նշված ձևով արգելափակվում է odnoklassniki.ruկայքը: Նույնը լինում է նաև facebook.com և այլ սոց. ու սովորական կայքերի հետ: Եթե լինում են նման դեպքեր ապա էլի մտեք hosts ֆայլ և ջնջեք վերևում նշվածը:

Եթե որևէ մեկին հետաքրքրում է վիրուսների պատրաստումը և կցանկանայիք ունենալ ձեր սեփական վիրուսը, ապա կարող եք դիմել ինձ և ես սիրով կօգնեմ ձեզ:

Նյութի աղբյուր՝ http://www.blogart.info/2013/01/1.html#.UQKur79weD-

Կայքում տեղ գտած մտքերն ու տեսակետները հեղինակի սեփականությունն են և կարող են չհամընկնել BlogNews.am-ի խմբագրության տեսակետների հետ:

print

Տպել